توسَّع بثقة على منصة التشغيل الآلي الأكثر أمانًا.

قم بحماية بياناتك الحساسة وضمان الامتثال وتعزيز الأمان مع الحوكمة الشاملة وتدابير الخصوصية والتحكم في الوصول وأمان الروبوتات.

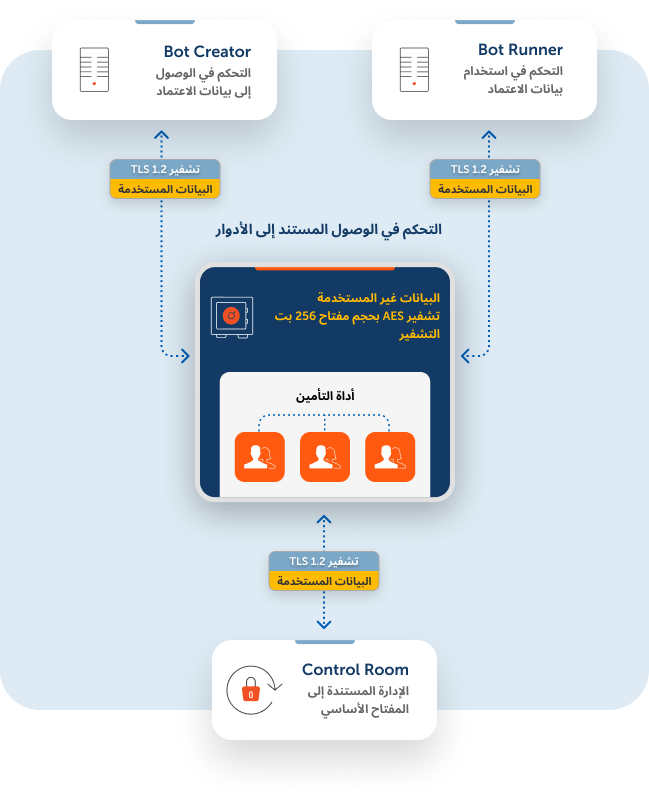

تمتع براحة البال في تأمين البيانات من خلال التشفير القوي.

تشفير قوي لأمان البيانات: معتمد من FIPS-140. يعمل تشفير AES-256 على تأمين البيانات التي ليست قيد الاستخدام، بينما يحمي بروتوكول SSL/TLS الاتصال بين Control Room ووكلاء الروبوتات والمستعرضات. وتم تصميم المنصة لدعم تكاملات credential vault مثل CyberArk وHashiCorp وAzure Key Vault وAWS Secret Manager.

اعرف المزيد

تحقيق أقصى قدر من الأمان والابتكار مع التشغيل الآلي الجاهز للعمل على السحابة.

جرب الابتكار السريع والآمن باستخدام الهندسة والعمليات الجاهزة للعمل على السحابة لدينا. وقلِّل خطر التعرّض والحوادث المتعلقة بالأمان مع الحفاظ على وضع أمان ثابت على مستوى المنصة، وعناصر التحكم الدقيق، ومسارات التدقيق الشاملة.

ابتكار آمن وسريع باستخدام هندسة جاهزة للعمل على السحابة لاحتياجات الأعمال.

تقليل خطر التعرض وحوادث الأمان.

الحفاظ على وضع أمان ثابت عبر منصة التشغيل الآلي.

ضمان عمل العمليات والسياسات والتكاملات الخاصة بتكنولوجيا المعلومات في جميع الوحدات بشكل متسق.

إدارة الوصول الآمن باستخدام التحكّم في الوصول الشامل المستند إلى الأدوار، وتكامل تسجيل الدخول الأحادي وOAuth، وتكامل AD، وcredential vault خارجي.

تتبع النشاط على جميع المستويات باستخدام كل من سجلات التدقيق الأصلية والتكامل مع منصات إدارة معلومات الأمان والأحداث.

الكتاب الإلكتروني

يمكنك الحصول على جميع التفاصيل عن أمان منصة Automation Success وخصوصية البيانات.

تعرّف على مدى التزامنا بكسب ثقة عملائنا والحفاظ عليها.

حماية بياناتك هي الأولوية الأولى لدينا.

التأكد من تصميم كل عملية تشغيل آلي لتلبية المتطلبات الأكثر صرامة للحوكمة والثقة والامتثال.

- المصادقة والتفويض

والمحاسبة - إدارة مركزية للوصول

المميز - تشفير البيانات الآمن

إدارة بيانات الاعتماد في مكان واحد من أجل بساطة التشغيل وتحسين مراقبة الامتثال والتدقيق باستخدام كل من تخزين بيانات الاعتماد الأصلية وإدارتها، والتكاملات مع منصات إدارة الوصول المميز مثل CyberArk وAWS وAzure key vaults.

استخدام ضوابط صارمة للمصادقة والتفويض من خلال التحكّم في الوصول الشامل المستند إلى الأدوار (RBAC) لمعالجة التفويض في كل مستوى من مستويات الأعمال حسب الحاجة وآليات المصادقة التي تلتزم بالمعايير مثل:

-

لغة تمييز التأكيد الأمني (SAML)، والمصادقة متعددة العوامل (MFA)، وActive Directory (AD)، بما في ذلك تكاملات AD الأصلية، وتسجيل الدخول الأحادي باستخدام لغة تمييز التأكيد الأمني، والمصادقة متعددة العوامل.

-

رموز OAuth المميزة للتفويض باستخدام تطبيقات الجهات الخارجية.

-

تكاملات إدارة معلومات الأمان والأحداث (SIEM).

تأمين البيانات التي ليست قيد الاستخدام والمتحركة مع تشفير قوي باستخدام معايير الصناعة (معتمد من FIPS-140). ويتم تأمين جميع الاتصالات بين Control Room ووكلاء الروبوتات وتشفيرها باستخدام SSL/TLS. يتم تشفير البيانات التي ليست قيد الاستخدام، بما في ذلك بيانات الاعتماد والمستندات التي تم تحميلها وبيانات وقت التشغيل المختارة التي تستخدمها الروبوتات، باستخدام AES-256.

واصل رحلتك في مجال أمن التشغيل الآلي الذكي.

اختبر التشغيل الآلي الآمن